Node.js Uygulamalarında Güvenli Yazılım Geliştirme: Bağımlılık Yönetimi ve Zafiyet Tarama Stratejileri

Yazılım geliştirme dünyasında hız ve esneklik ne kadar önemliyse, uygulamaların güvenliği de bir o kadar kritiktir. Özellikle Node.js gibi hızla gelişen ve geniş bir paket ekosistemine (NPM) sahip bir platformda, geliştiricilerin en sık karşılaştığı zorluklardan biri, siber tehditlere karşı sağlam ve dayanıklı sistemler inşa etmektir. Benim geliştirme tecrübelerimde, çoğu zaman gözden kaçan veya yeterince önemsenmeyen bağımlılık yönetimi ve zafiyet tarama gibi konuların, ciddi güvenlik açıklarına yol açabildiğini defalarca gördüm. Artık sadece API endpoint güvenliği yeterli değil; uygulamanın tüm yaşam döngüsü boyunca güvenliği düşünmek zorundayız.

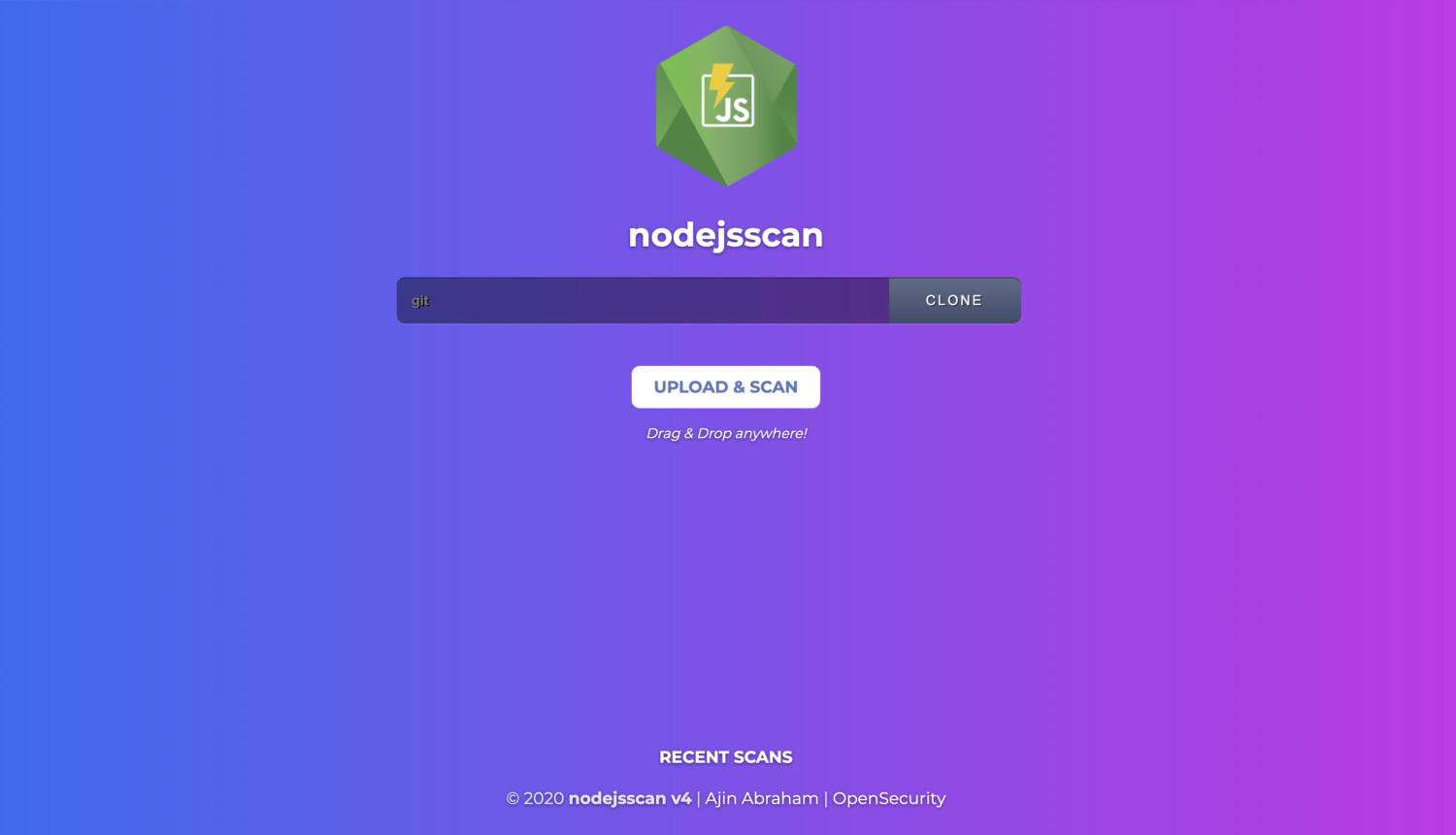

Bu yazıda, Node.js tabanlı uygulamalarınızın sadece dışarıdan değil, içeriden de (yani kullandığınız kütüphanelerden başlayarak) nasıl daha güvenli hale getirilebileceğine odaklanacağım. Amacımız, projelerinizi olası siber saldırılara karşı kalkan gibi koruyacak ileri seviye bağımlılık yönetimi ve zafiyet tarama stratejilerini adım adım incelemek.

Neden Güvenlik Sadece API Endpoint'lerinden İbaret Değil?

Birçok geliştirici, güvenlik denince ilk olarak kimlik doğrulama, yetkilendirme ve API giriş noktalarını düşünür. Elbette bu konular hayati öneme sahiptir; daha önceki Node.js API Güvenliği yazımda da yaygın tehditlere karşı nasıl önlemler alınacağını detaylandırmıştım. Ancak modern uygulamaların karmaşıklığı, güvenliği çok daha geniş bir perspektiften ele almayı gerektiriyor. Uygulamalarımızın büyük bir kısmı açık kaynak kütüphaneler ve framework'ler üzerine inşa ediliyor. Bu bağımlılıklar, hız kazandırırken beraberinde potansiyel güvenlik açıklarını da getirebiliyor.

Tedarik Zinciri Saldırıları ve Bağımlılık Güvenliği

Son yıllarda artan

Orijinal yazı: https://ismailyagci.com/articles/nodejs-uygulamalarinda-guvenli-yazilim-gelistirme-bagimlilik-yonetimi-ve-zafiyet-tarama-stratejileri

Yorumlar

Yorum Gönder